Os pesquisadores dela ESET descobriu uma campanha com oito milhões de downloads adware, que existia em Google Play por cerca de um ano.

Η família de malware é detectada como Android / AdDisplay.Ashas pela ESET. A equipe de pesquisadores conseguiu localizar o desenvolvedor do malware e descobrir outros aplicativos cheios de adware.

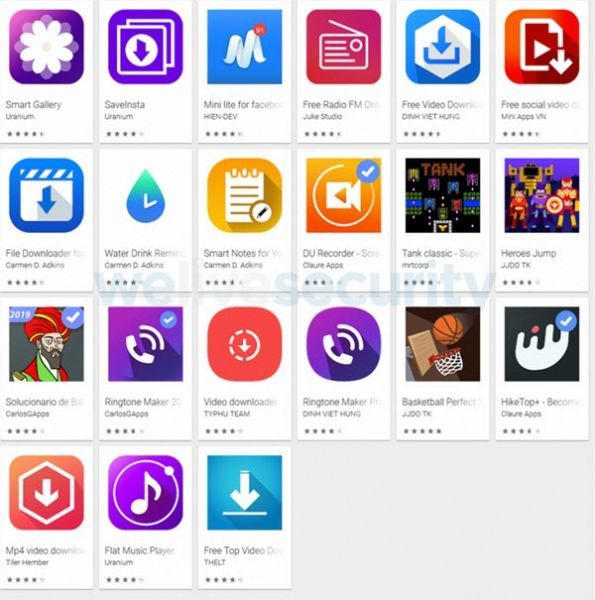

«Encontramos 42 aplicativos do Google Play nesta campanha de adware, 21 dos quais ainda estavam armazenados no momento da descoberta. A equipe de segurança do Google removeu todos eles com base em nosso relatório. No entanto, eles ainda estão disponíveis em lojas de aplicativos de terceirosDiz Lukáš ftefanko, pesquisador de malware da ESET.

Os aplicativos funcionam como adware e ao mesmo tempo oferecem as funcionalidades que prometem - download de vídeos, jogos e rádio, entre outros. "A funcionalidade do adware é a mesma em todos os aplicativos que analisamos", diz Štefanko.

Os aplicativos usam vários truques para se instalarem nos dispositivos dos usuários enquanto permanecem invisíveis: eles procuram o mecanismo de teste de segurança do Google Play, atrasam a exibição de anúncios por muito tempo depois que o dispositivo é desbloqueado e ocultam ícones enquanto criam atalhos para eles.

Os anúncios de adware aparecem em tela inteira. Se o usuário deseja controlar qual aplicativo é responsável pela exibição do anúncio, o aplicativo imita o Facebook ou o Google. «O adware copia esses dois aplicativos para que pareçam autênticos e não suspeitos - portanto, permanece no dispositivo o maior tempo possível", Explica Štefanko.

Outro fato interessante é que a família de adware Ashas escondeu sua senha sob o nome de pacote com.google.xxx. "Parece ser um serviço genuíno do Google, então pode escapar do controle. “Desejando economizar recursos, alguns rastreadores e sandboxes podem colocar esses nomes de pacotes na lista de permissões”, explica Štefanko.

Durante a análise dos aplicativos, os pesquisadores da ESET descobriram que o desenvolvedor deixou muitos rastros. Usando informações de código aberto, eles o localizaram e identificaram que ele era o dono do servidor C&C e que era o responsável pela campanha. Štefanko observa que "a identidade do desenvolvedor veio à tona enquanto estávamos procurando por outros programas e campanhas maliciosos"

Embora o adware não seja tão prejudicial quanto outras formas de malware, o fato de que pode penetrar facilmente na App Store oficial do Android é preocupante. "Os usuários devem proteger seus dispositivos seguindo os princípios básicos da segurança cibernética e usando uma solução de segurança confiável", recomenda o ESET Štefanko.

[id do_grupo_ad = ”966 ″]